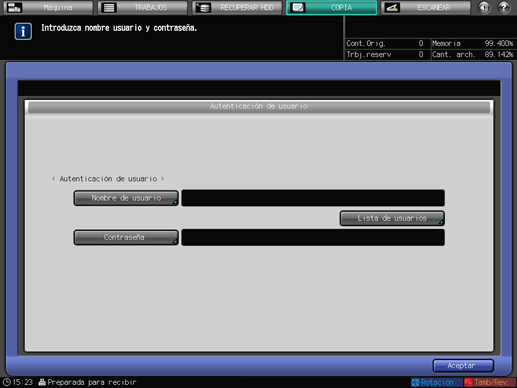

Verificación de los usuarios que podrán utilizar la máquina (autenticación de usuario) | Guía de usuario | IM 550, IM 600

Google planea habilitar la autenticación en dos pasos de forma automática a todos los usuarios - Noticia

/b_Chap1_001_1_T.gif)

Métodos de autenticación de usuario y usuarios administrados - Canon - ACCESS MANAGEMENT SYSTEM - Guía del administrador

Recomendación de Seguridad - Cómo habilitar la autenticación Multifactor MFA en Microsoft 365 - amger:pro · Servicios gestionados Microsoft Partner en Barcelona · IT Consulting

![USO ESPECIAL DE LA MÁQUINA]| AUTENTICACIÓN DEL USUARIO|BP-70M90|09-02_001|Descargar manual|Productos MFP / Copiadora / Impresora|Solución para la oficina: Sharp USO ESPECIAL DE LA MÁQUINA]| AUTENTICACIÓN DEL USUARIO|BP-70M90|09-02_001|Descargar manual|Productos MFP / Copiadora / Impresora|Solución para la oficina: Sharp](https://global.sharp/restricted/products/copier/downloads/manuals/bp70m90/es/img/bum_tp_01020004.png)

USO ESPECIAL DE LA MÁQUINA]| AUTENTICACIÓN DEL USUARIO|BP-70M90|09-02_001|Descargar manual|Productos MFP / Copiadora / Impresora|Solución para la oficina: Sharp

La autenticación por SMS protege a los usuarios y proporciona tranquilidad a las empresas | Opinión | IT Digital Security

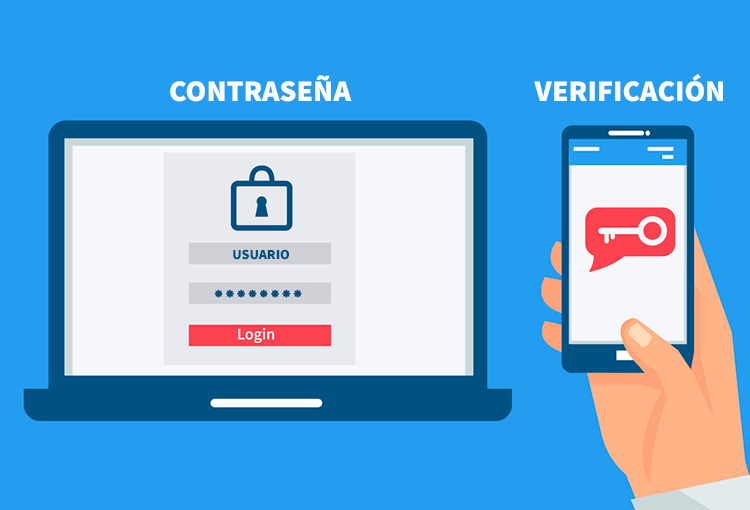

Qué es la Autenticación por 2 Pasos y por qué es importante para su seguridad? - TecnoSoluciones.com

/b_Chap1_001_3_T.gif)

Métodos de autenticación de usuario y usuarios administrados - Canon - ACCESS MANAGEMENT SYSTEM - Guía del administrador

Tecnología de protección de contraseña de inicio de sesión de autenticación de usuario de acceso de teléfono móvil de seguridad para portátiles | Vector Premium

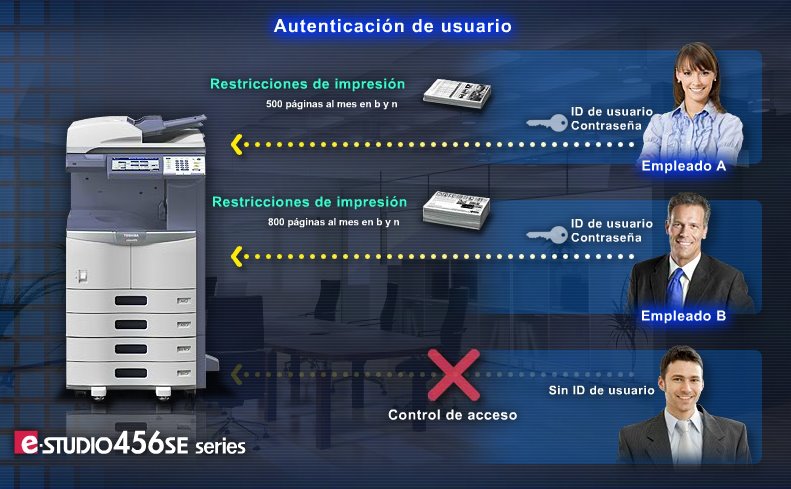

Autenticación de usuario – Control para los equipos e-studio Toshiba | Toshibacenter | Digicopy - Distribuidor Oficial Toshiba

Métodos de autenticación de usuario y usuarios administrados - Canon - ACCESS MANAGEMENT SYSTEM - Guía del administrador

/b_Chap1_001_0_T.gif)